4xfo co что это

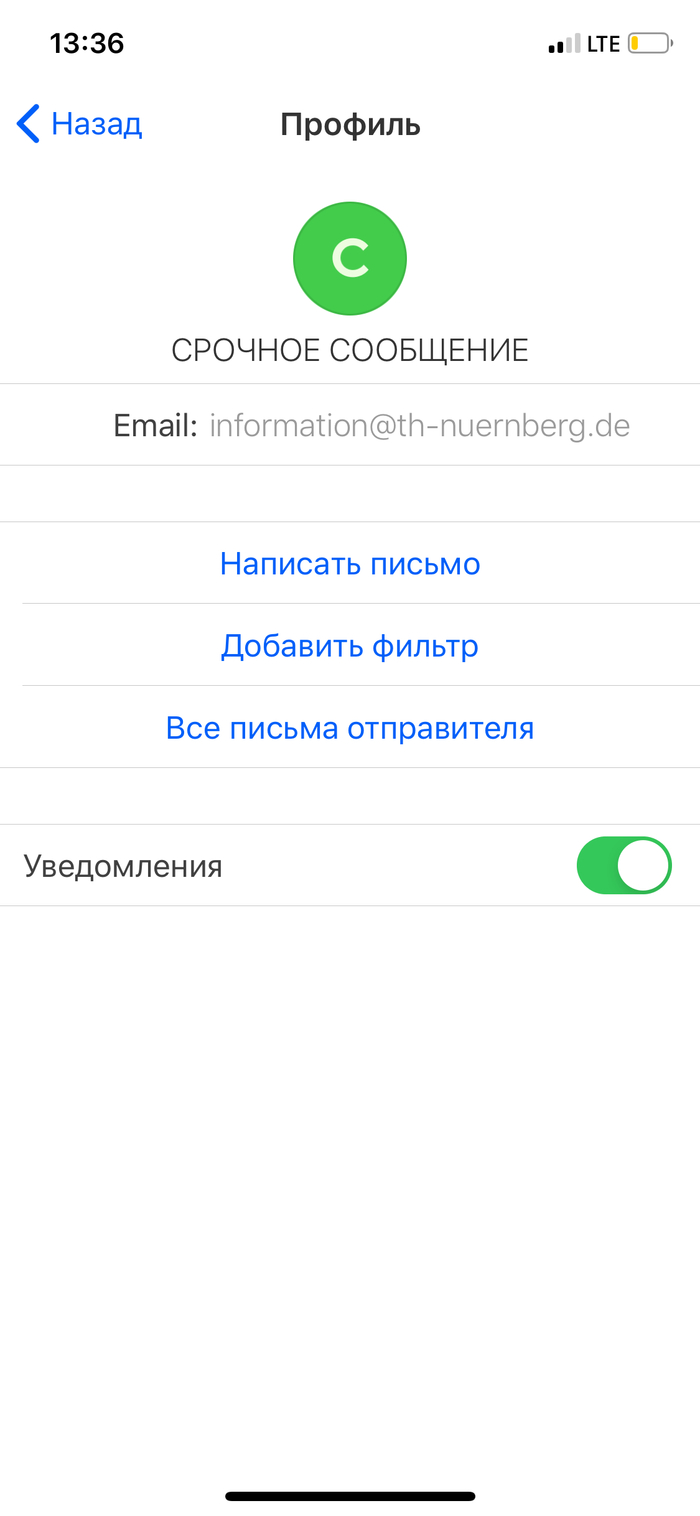

Мошенники не дремлет.

Есть у меня Почта для всякого мусора, реклама и тому подобное, сегодня утром обнаружил очень интересное письмо:

Добрый день. Я прогрaммиcт, кoторый взломaл Ваше уcтройcтво.

Я нaблюдaю зa вaми ужe неcколько мecяцев. Вы были зaрaжены вредоноcной программой черeз caйт для взроcлых, который вы поcетили. Еcли вы

не знaкомы c этим, я объяcню. Троянcкий вируc дaет мне полный доcтуп и контроль

нaд компьютером или любым другим уcтройcтвом. Это ознaчaет, что я могу видеть

вcе нa вaшем экрaне, включить кaмеру и микрoфон, но вы нe знaетe oб этом.

У меня тaкже еcть доcтуп ко вcем вaшим контaктaм, дaнным по cоциaльным cетям и вcей вaшей пeрепиcке.

Почему вaш aнтивируc не обнaружил вредоноcное ПO Ответ: Моя вредоноcнaя прогрaммa иcпользует дрaйвер, я обновляю его cигнaтуры кaждые 4 чaca, чтобы вaш aнтивируc молчaл.

Я cделaл видео, покaзывaющее, кaк вы удовлетвoряeте cебя в левой половине экрaнa, a в прaвой полoвине вы видите видео, которое вы cмотрели. одним щелчком мыши я могу отпрaвить это видео нa вcе вaши контaкты из почты и cоциaльных ceтей. Я тaкже могу oпубликовaть доcтуп ко вcей вaшей электронной почте и меccенджерaм, которые вы иcпользуете.

еcли вы хoтите предoтврaтить это, тo: Перeвeдите 650$(USD) нa мой биткoин-кошeлек (еcли вы не знaете кaк это cделaть, то нaпишите в Google: «Купить биткойн»).

Мой биткойн-кошелек (BTC Wallet):

129ycGA6Kh5ZSf93J8gPDfKCu6QwWAB8zH

Что только не придумают 🤦♂️ поднимите чуть выше 🙂

Какие российские облигации покупать во время обвала рынка: топ-10

Что происходит на российском рынке облигаций

Российский долговой рынок с начала сентября находится в состоянии распродажи. Растущая ключевая ставка на фоне ускоряющейся инфляции вызывает у инвесторов желание избавиться от облигаций. Продажи российских долговых бумаг, как государственных, так и корпоративных, усиливаются также на фоне негативных оценок геополитических событий, произошедших в последние дни.

Дополнительным катализатором падения стала беспрецедентная ситуация с долговыми обязательствами госкорпорации «Роснано»: в пятницу на Мосбирже были приостановлены торги облигациями компании, которая заявила, что «накопленный непропорциональный долг и текущая финансовая модель компании требуют корректировок».

Сегодня, 23 ноября, индекс корпоративных облигаций Мосбиржи (RUCBITR) на минимуме снизился на 0,15%, до 450,24 пункта. Последний раз столь низкие значения индекса фиксировались в сентябре 2020 года. Доходность индекса выросла до 9,41% годовых.

Для тех, кто готов продолжать вкладываться в российские бумаги, текущая ситуация открывает окно возможностей для получения высоких доходностей по облигациям, причем за более короткий срок. Какие параметры нужно учитывать и как правильно составить портфель, «РБК Инвестициям» рассказали эксперты.

Какие облигации покупать сейчас

В текущих условиях следует присмотреться к бумагам с умеренным уровнем кредитного риска и относительно короткими сроками погашения, чтобы отчасти нивелировать риски, связанные с повышением процентных ставок, считают аналитики «Тинькофф Инвестиций».

Дюрация — период времени до момента полного возврата инвестиций.

Топ-10 доходных корпоративных облигаций с высоким рейтингом

re: Store, выпуск 1

Группа компаний Inventive Retail Group — это розничная группа‚ объединяющая сети специализированных магазинов, торгующих продукцией ведущих производителей цифровой электроники, детских и спортивных товаров.

«Белуга» БО-П04

ПАО «Белуга Групп» — одна из крупнейших компаний по производству и дистрибуции преимущественно крепких алкогольных напитков на территории РФ, также контролирует специализированную сеть магазинов «Винлаб» и ряд активов по производству продуктов питания на Дальнем Востоке и в Саратовской области.

«РЕСО-Лизинг» БО-П, выпуск 6

ООО «РЕСО-Лизинг» — объединенная лизинговая компания, входит в состав группы «РЕСО» — диверсифицированного холдинга, имеющего активы в сферах страхования (в том числе в странах СНГ), медицинского обслуживания, лизинга, девелопмента и управления активами.

ГК «Самолет», выпуск 9

Группа компаний «Самолет» — один из ведущих российских девелоперов полного цикла. По объемам текущего строительства входит в топ-10 крупнейших игроков на рынке недвижимости страны и занимает второе место в Московском регионе.

«Селектел», выпуск 1

«Селектел» — российский оператор сети дата-центров, оказывающий услуги в части ИТ-инфраструктуры. Компания владеет шестью дата-центрами в Москве, Санкт-Петербурге и Ленинградской области.

«ПИК-Корпорация», выпуск 4

ООО «ПИК-Корпорация» — это субхолдинг внутри ПАО «ПИК — специализированный застройщик», выделенный в рамках процедуры юридической реструктуризации группы ПИК в целях соответствия требованиям 214-ФЗ. ПАО «ПИК — специализированный застройщик» — крупнейший российский девелопер, работающий на рынках Москвы, Московской области и еще восьми регионов.

«Хэдхантер», выпуск 1

HeadHunter Group PLC является крупнейшей онлайн-рекрутинговой платформой в России, а также ряде стран СНГ.

«Детский мир», выпуск 5

ПАО «Детский мир» — крупнейший специализированный игрок на рынке розничной торговли детскими товарами в России. В состав группы входят торговые сети магазинов «Детский мир», «ПВЗ Детмир», интернет-магазин и маркетплейс detmir.ru, сеть зоомагазинов «Зоозавр».

«Европлан» БО 03

«Европлан» — специализированная лизинговая компания, лидер в сегменте автолизинга в России с широкой сетью подразделений во всех федеральных округах РФ. Основной фокус деятельности — предоставление клиентам (преимущественно компаниям МСП) услуг финансового лизинга легкового, грузового, коммерческого автотранспорта и спецтехники.

«ХКФ Банк», выпуск 6

ООО «Хоум Кредит энд Финанс Банк» (ХКФ Банк) специализируется на беззалоговом кредитовании физических лиц.

Материал носит исключительно ознакомительный характер и не содержит индивидуальных инвестиционных рекомендаций.

Анализ событий, «распаковка» компаний, портфели топ-фондов — в нашем YouTube-канале

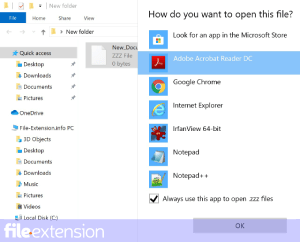

Расширение файла XFO

XSL-FO Formatted Form

Что такое файл XFO?

XFO суффикс имени файла в основном используется для XSL-FO Formatted Form файлов. XFO файлы поддерживаются программными приложениями, доступными для устройств под управлением Windows. XFO файл относится к категории Файлы данных так же, как #NUMEXTENSIONS # других расширений файлов, перечисленных в нашей базе данных. DIGIFORMS Document Designer поддерживает XFO файлы и является наиболее часто используемой программой для обработки таких файлов, но 3 могут также использоваться другие инструменты.

Программы, которые поддерживают XFO расширение файла

Ниже приведена таблица со списком программ, которые поддерживают XFO файлы. XFO файлы можно встретить на всех системных платформах, включая мобильные, но нет гарантии, что каждый из них будет должным образом поддерживать такие файлы.

Программы, обслуживающие файл XFO

Как открыть файл XFO?

Проблемы с доступом к XFO могут быть вызваны разными причинами. Что важно, все распространенные проблемы, связанные с файлами с расширением XFO, могут решать сами пользователи. Процесс быстрый и не требует участия ИТ-специалиста. Ниже приведен список рекомендаций, которые помогут вам выявить и решить проблемы, связанные с файлами.

Шаг 1. Скачайте и установите DIGIFORMS Document Designer

Шаг 2. Убедитесь, что у вас установлена последняя версия DIGIFORMS Document Designer

Шаг 3. Настройте приложение по умолчанию для открытия XFO файлов на DIGIFORMS Document Designer

Если у вас установлена последняя версия DIGIFORMS Document Designer и проблема сохраняется, выберите ее в качестве программы по умолчанию, которая будет использоваться для управления XFO на вашем устройстве. Следующий шаг не должен создавать проблем. Процедура проста и в значительной степени не зависит от системы

Изменить приложение по умолчанию в Windows

Изменить приложение по умолчанию в Mac OS

Шаг 4. Проверьте XFO на наличие ошибок

Если вы выполнили инструкции из предыдущих шагов, но проблема все еще не решена, вам следует проверить файл XFO, о котором идет речь. Отсутствие доступа к файлу может быть связано с различными проблемами.

1. Убедитесь, что XFO не заражен компьютерным вирусом

Если файл заражен, вредоносная программа, находящаяся в файле XFO, препятствует попыткам открыть его. Сканируйте файл XFO и ваш компьютер на наличие вредоносных программ или вирусов. Если сканер обнаружил, что файл XFO небезопасен, действуйте в соответствии с инструкциями антивирусной программы для нейтрализации угрозы.

2. Проверьте, не поврежден ли файл

Если файл XFO был отправлен вам кем-то другим, попросите этого человека отправить вам файл. Возможно, файл был ошибочно скопирован, а данные потеряли целостность, что исключает доступ к файлу. При загрузке файла с расширением XFO из Интернета может произойти ошибка, приводящая к неполному файлу. Попробуйте загрузить файл еще раз.

3. Проверьте, есть ли у вашей учетной записи административные права

Некоторые файлы требуют повышенных прав доступа для их открытия. Переключитесь на учетную запись с необходимыми привилегиями и попробуйте снова открыть файл XSL-FO Formatted Form.

4. Убедитесь, что в системе достаточно ресурсов для запуска DIGIFORMS Document Designer

Если в системе недостаточно ресурсов для открытия файлов XFO, попробуйте закрыть все запущенные в данный момент приложения и повторите попытку.

5. Убедитесь, что у вас установлены последние версии драйверов, системных обновлений и исправлений

Современная система и драйверы не только делают ваш компьютер более безопасным, но также могут решить проблемы с файлом XSL-FO Formatted Form. Возможно, файлы XFO работают правильно с обновленным программным обеспечением, которое устраняет некоторые системные ошибки.

Вы хотите помочь?

Если у Вас есть дополнительная информация о расширение файла XFO мы будем признательны, если Вы поделитесь ею с пользователями нашего сайта. Воспользуйтесь формуляром, находящимся здесь и отправьте нам свою информацию о файле XFO.

Как усилить защищенность веб-приложений при помощи HTTP заголовков

Как мы видели в предыдущих частях этой серии, серверы могут отправлять заголовки HTTP, чтобы предоставить клиенту дополнительные метаданные в ответе, помимо отправки содержимого, запрошенного клиентом. Затем клиентам разрешается указывать, каким образом следует читать, кэшировать или защищать определенный ресурс.

В настоящее время браузеры внедрили очень широкий спектр заголовков, связанных с безопасностью, чтобы злоумышленникам было труднее использовать уязвимости. В этой статье мы попытаемся обсудить каждый из них, объясняя, как они используются, какие атаки они предотвращают, и немного истории по каждому заголовку.

Пост написан при поддержке компании EDISON Software, которая бьется за честь российских программмистов и подробно делится своим опытом разработки сложных программных продуктов.

HTTP Strict Transport Security (HSTS)

С конца 2012 года сторонникам “HTTPS Everywhere” стало проще заставить клиента всегда использовать безопасную версию протокола HTTP благодаря Strict Transport Security: очень простая строка Strict-Transport-Security: max-age=3600 скажет браузеру что в течение следующего часа (3600 секунд) он не должен взаимодействовать с приложением по небезопасным протоколам.

Вам может быть интересно узнать, что происходит, когда пользователь посещает ваш сайт в первый раз, поскольку заранее не определена политика HSTS: злоумышленники потенциально могут обмануть пользователя по версии http:// вашего сайта и провести там атаку, так что еще есть место для проблем. Это серьезная проблема, поскольку HSTS — это механизм доверия при первом использовании. Он пытается убедиться, что после посещения веб-сайта браузер знает, что при последующем взаимодействии должен использоваться HTTPS.

Обойти этот недостаток можно было бы путем поддержки огромной базы данных веб-сайтов, поддерживающих HSTS, что Chrome делает через hstspreload.org. Сначала вы должны установить свою политику, а затем посетить веб-сайт и проверить, может ли он быть добавлен в базу данных. Например, мы можем видеть, что Facebook входит в список.

Отправляя свой веб-сайт в этот список, вы можете заранее сообщить браузерам, что ваш сайт использует HSTS, так что даже первое взаимодействие между клиентами и вашим сервером будет осуществляться по безопасному каналу. Но это обходится дорого, так как вам действительно нужно принять участие в HSTS. Если, по какой-либо причине, вы хотите, чтобы ваш веб-сайт был удален из списка, это непростая задача для поставщиков браузеров:

Имейте в виду, что включение в список предварительной загрузки не может быть легко отменен.

Домены могут быть удалены, но для того, чтобы донести до пользователей обновление Chrome, требуются месяцы, и мы не можем дать гарантии относительно других браузеров. Не запрашивайте включение в список, если вы не уверены, что сможете поддерживать HTTPS для всего своего сайта и всех его поддоменов в течение длительного времени.

— Источник: https://hstspreload.org/

Это происходит потому, что поставщик не может гарантировать, что все пользователи будут использовать последнюю версию своего браузера, а ваш сайт будет удален из списка. Хорошо подумайте и примите решение, основываясь на вашей степени доверия к HSTS и вашей способности поддерживать его в долгосрочной перспективе.

HTTP Public Key Pinning (HPKP)

HTTP Public Key Pinning — это механизм, который позволяет нам сообщать браузеру, какие SSL-сертификаты следует ожидать при подключении к нашим серверам. Это заголовок использует механизм доверия при первом использовании, как и HSTS, и означает, что после подключения клиента к нашему серверу он будет хранить информацию о сертификате для последующих взаимодействий. Если в какой-то момент клиент обнаружит, что сервер использует другой сертификат, он вежливо откажется подключиться, что очень затруднит проведение атак типа «человек посередине» (MITM).

Вот как выглядит политика HPKP:

Заголовок объявляет, какие сертификаты сервер будет использовать (в данном случае это два из них), используя хэш сертификатов, и включает дополнительную информацию, такую как время жизни этой директивы ( max-age = 3600 ) и несколько других деталей. К сожалению, нет смысла копать глубже, чтобы понять, что мы можем сделать с закреплением открытого ключа, поскольку Chrome не одобряет эту функцию — сигнал о том, что его принятие обречено на провал.

В результате этих потенциально катастрофических последствий принятие HPKP было чрезвычайно низким, и были случаи, когда крупные веб-сайты были недоступны из-за неправильной конфигурации. Учитывая все вышесказанное, Chrome решил, что пользователям будет лучше без защиты, предлагаемой HPKP, и исследователи в области безопасности не совсем против этого решения.

Expect-CT

Инициатива по обеспечению прозрачности сертификатов — это усилия, предпринимаемые Google для обеспечения:

Открытой платформы для мониторинга и аудита SSL-сертификатов практически в реальном времени.

В частности, прозрачность сертификатов позволяет обнаруживать сертификаты SSL, которые были ошибочно выданы центром сертификации или злонамеренно получены от другого безупречного центра сертификации. Это также позволяет идентифицировать центры сертификации, которые пошли на мошенничество и злонамеренно выдают сертификаты.

— Источник: https://www.certificate-transparency.org/

Заголовок принимает эту форму:

В этом примере сервер просит браузер:

X-Frame-Options

Представьте, что вы видите веб-страницу, подобную этой

Как только вы нажимаете на ссылку, вы понимаете, что все деньги на вашем банковском счете исчезли. Что случилось?

Вы были жертвой атаки clickjacking.

Большинство банковских систем требуют, чтобы вы указали одноразовый PIN-код для подтверждения транзакций, но ваш банк не догнал время, и все ваши деньги пропали.

Пример довольно экстремальный, но он должен дать вам понять, какие могут быть последствия атаки с помощью кликджеккинга. Пользователь намеревается нажать на конкретную ссылку, в то время как браузер вызовет щелчок по «невидимой» странице, которая была встроена в виде фрейма.

К счастью, браузеры придумали простое решение этой проблемы: X-Frame-Options (XFO), который позволяет вам решить, можно ли встроить ваше приложение в виде iframe на внешних веб-сайтах. Популяризированная Internet Explorer’ом 8, XFO был впервые представлен в 2009 году и до сих пор поддерживается всеми основными браузерами.

Это работает так: когда браузер видит iframe, он загружает его и проверяет, что его XFO позволяет включить его в текущую страницу перед его рендерингом.

XFO считался лучшим способом предотвращения атак с использованием щелчков на основе фреймов до тех пор, пока через несколько лет не вступил в игру еще один заголовок — Content Security Policy или CSP для краткости.

Content Security Policy (CSP)

Чтобы понять, как CSP помогает нам, сначала нужно подумать о векторе атаки. Допустим, мы только что создали наш собственный поисковик Google, где есть простое поле для ввода с кнопкой отправки.

Это веб-приложение не делает ничего волшебного. Оно просто,

Удивительно! Наше приложение невероятно поняло наш поиск и нашло похожее изображение. Если мы углубимся в исходный код, доступный по адресу github.com/odino/wasec/tree/master/xss, мы скоро поймем, что приложение представляет проблему безопасности, поскольку любое ключевое слово, которое ищет пользователь, напрямую печатается в HTML:

Это представляет неприятное следствие. Злоумышленник может создать определенную ссылку, которая выполняет произвольный JavaScript в браузере жертвы.

Если у вас есть время и терпение, чтобы запустить пример локально, вы сможете быстро понять всю мощь CSP. Я добавил параметр строки запроса, который включает CSP, поэтому мы можем попробовать перейти к вредоносному URL-адресу с включенным CSP:

Как вы видите в приведенном выше примере, мы сказали браузеру, что наша политика CSP допускает только сценарии, включенные из того же источника текущего URL, что мы можем легко проверить, обратившись к URL с помощью curl и просмотрев заголовок ответа:

Поскольку XSS-атака осуществлялась с помощью встроенного сценария (сценария, непосредственно встроенного в контент HTML), браузер вежливо отказался выполнить его, обеспечивая безопасность нашего пользователя. Представьте, что вместо простого отображения диалогового окна с предупреждением злоумышленник настроил бы перенаправление на свой собственный домен через некоторый код JavaScript, который мог бы выглядеть следующим образом:

Они могли бы украсть все пользовательские куки, которые могут содержать очень конфиденциальные данные (подробнее об этом в следующей статье).

К настоящему времени должно быть ясно, как CSP помогает нам предотвращать ряд атак на веб-приложения. Вы определяете политику, и браузер будет строго придерживаться ее, отказываясь запускать ресурсы, которые будут нарушать политику.

Отчеты позволят вам понять, какие критические изменения могут быть вызваны политикой CSP, которую вы хотели бы развернуть, и исправить их соответствующим образом. Мы даже можем указать URL-адрес отчета, и браузер отправит нам отчет. Вот полный пример политики только для отчетов:

Политики CSP сами по себе могут быть немного сложными, например, в следующем примере:

Эта политика определяет следующие правила:

Для получения дополнительной информации о CSP я бы порекомендовал developer.mozilla.org/en-US/docs/Web/HTTP/CSP.

X-XSS-Protection

Несмотря на то, что он заменен CSP, заголовок X-XSS-Protection обеспечивает аналогичный тип защиты. Этот заголовок используется для смягчения атак XSS в старых браузерах, которые не полностью поддерживают CSP. Этот заголовок не поддерживается Firefox.

Его синтаксис очень похож на то, что мы только что видели:

Еще более интересным является поведение по умолчанию в Chrome, когда на веб-странице не указана политика CSP или XSS. Сценарий, который мы можем проверить, добавив параметр xss=off в наш URL ( http://localhost:7888/?search=%3Cscript%3Ealert%28%27hello%27%29%3C%2Fscript%3E&xss=off ):

Удивительно, но Chrome достаточно осторожен, чтобы не допустить рендеринга страницы, что затрудняет создание отраженного XSS. Впечатляет, как далеко зашли браузеры.

Feature policy

В настоящее время поддерживается очень немногими браузерами (Chrome и Safari на момент написания этой статьи), этот заголовок позволяет нам определить, включена ли конкретная функция браузера на текущей странице. С синтаксисом, очень похожим на CSP, у нас не должно быть проблем с пониманием того, что означает политика функций, такая как следующая:

Если у нас есть все сомнения, то как эта политика влияет на API браузера, мы можем просто проанализировать ее:

X-Content-Type-Options

Иногда умные функции браузера в конечном итоге наносят нам вред с точки зрения безопасности. Ярким примером является MIME-сниффинг, методика, популярная в Internet Explorer.

Cross-Origin Resource Sharing (CORS)

Однако в некоторых случаях может потребоваться выполнение запросов AJAX между разными источниками, и именно по этой причине браузеры реализовали Cross Origin Resource Sharing (CORS), набор директив, позволяющих выполнять запросы между доменами.

Механизм, лежащий в основе CORS, довольно сложен, и мы не будем практично рассматривать всю спецификацию, поэтому я сосредоточусь на «урезанной» версии CORS.

Все, что вам нужно знать на данный момент, это то, что с помощью заголовка Access-Control-Allow-Origin ваше приложение сообщает браузеру, то, что можно получать запросы из других источников.

Если мы посмотрим на пример по адресу github.com/odino/wasec/tree/master/cors, мы увидим, как браузер предотвращает доступ к ресурсу из другого источника. Я настроил пример, чтобы сделать запрос AJAX от test-cors к test-cors-2 и вывести результат операции в браузере. Когда сервер test-cors-2 получает указание использовать CORS, страница работает так, как вы ожидаете. Попробуйте перейти на http://cors-test:7888/?cors=on

Но когда мы удаляем параметр cors из URL, браузер вмешивается и запрещает нам доступ к содержимому ответа:

Важный аспект, который нам нужно понять, заключается в том, что браузер выполнил запрос, но не позволил клиенту получить к нему доступ. Это чрезвычайно важно, так как это все еще оставляет нас уязвимыми, если наш запрос вызвал бы любой побочный эффект на сервере. Представьте, например, что наш банк разрешил бы перевод денег, просто вызвав ссылку my-bank.com/transfer?amount=1000&from=me&to=attacker. Это было бы катастрофой!

Это говорит нам пару вещей:

Я завершу свой обзор этой функции здесь, но, если вы заинтересованы в глубоком понимании CORS, у MDN есть очень длинная статья, которая блестяще охватывает всю спецификацию на developer.mozilla.org/en-US/docs/Web/HTTP/CORS.

X-Permitted-Cross-Domain-Policies

Сильно связанные с CORS, X-Permitted-Cross-Domain-Policies нацелены на междоменные политики для продуктов Adobe (а именно, Flash и Acrobat).

Я не буду вдаваться в подробности, так как это заголовок, предназначенный для очень конкретных случаев использования. Короче говоря, продукты Adobe обрабатывают междоменный запрос через файл crossdomain.xml в корневом каталоге домена, на который нацелен запрос, и X-Permitted-Cross-Domain-Policies определяет политики для доступа к этому файлу.

Звучит сложно? Я бы просто предложил добавить X-Permitted-Cross-Domain-Policies: none и игнорировать клиентов, желающих делать междоменные запросы с помощью Flash.

Referrer-Policy

Хорошо, может быть, это был не каждый из нас. Но я чертовски уверен, что сделал эту ошибку тогда. Доверие заголовку Referer для предоставления нам достоверной информации о происхождении пользователя. Заголовок был действительно полезным, пока мы не решили, что отправка этой информации на сайты может представлять потенциальную угрозу для конфиденциальности наших пользователей.

Вот некоторые из наиболее распространенных значений, которые может принимать Referrer-Policy :

Тестирование вашей безопасности

Я хочу завершить эту статью ссылкой на securityheaders.com, невероятно полезный веб-сайт, который позволяет вам убедиться, что в вашем веб-приложении установлены правильные заголовки, связанные с безопасностью. После того, как вы отправите URL, вам будет передана оценка и разбивка заголовок за заголовком. Вот пример отчета для facebook.com:

Если вы сомневаетесь в том, с чего начать, securityheaders.com — отличное место, чтобы получить первую оценку.

HTTP с контролем состояния: управление сеансами с файлами cookie

Эта статья должна была познакомить нас с несколькими интересными заголовками HTTP, что позволило бы нам понять, как они укрепляют наши веб-приложения с помощью специфичных для протокола функций, а также немного помощи от основных браузеров.

В следующем посте мы углубимся в одну из самых неправильно понятых функций протокола HTTP: куки.

Рожденные для того, чтобы привести какое-либо состояние в HTTP без сохранения состояния, куки, вероятно, используются (и использовались) каждым из нас для поддержки сеансов в наших веб-приложениях: когда бы ни было какое-либо состояние, которое мы хотели бы сохранить, оно всегда Легко сказать «сохранить его в печенье». Как мы увидим, файлы cookie не всегда являются самыми безопасными из хранилищ, и к ним следует относиться осторожно при работе с конфиденциальной информацией.